Puixudosvisdacize : cas d’usage concrets et retours d’expérience

L'intégration de Puixudosvisdacize dans les systèmes d'information ne relève pas d'un simple…

# sur clavier ordinateur : différences entre AZERTY, QWERTY et claviers étrangers

En France, la touche « M » se trouve à droite du…

Faut-il encore passer par cfx Server List pour remplir son serveur FiveM en 2026 ?

Certains serveurs affichent complet en quelques jours sans jamais figurer sur la…

Interface administrateur introuvable via 192.168.0.22 : les solutions

192.168.0.22 n'est pas toujours associée à l'interface administrateur d'un routeur, malgré de…

Comment télécharger Windows 7 Home Édition ISO légalement en 2026 ?

Microsoft a officiellement retiré les liens de téléchargement direct des fichiers ISO…

Fonctionnement du contrôleur : tout ce que vous devez savoir

Un chiffre brut : 100 millisecondes. C'est souvent le temps dont dispose…

RT existant en entreprise : Définition, avantages et exemples concrets

Un agrandissement de bâtiment déclenche systématiquement une vérification des exigences thermiques, même…

Taille bague : Comment connaître sa taille avec une application pratique ?

Un message gravé pour l’éternité, une bague ciselée à la perfection… mais…

Retrouver facilement le propriétaire d’un numéro en 09 : nos méthodes fiables

Recevoir un appel d'un numéro en 09, c'est comme se retrouver devant…

Solutions pratiques aux problèmes fréquents du webmail Versailles AC

Rien de plus déconcertant que de voir sa boîte mail académique refuser…

Wero : est-ce gratuit ? Découvrez les tarifs et options disponibles

Un virement en dix secondes, partout en France, sans numéro IBAN ni…

Réseaux sociaux : quel est le type de réseau le plus utilisé ?

Trois milliards d'utilisateurs connectés, deux applications qui dictent la cadence, des chiffres…

Comment l’adresse IP 46.126.113.90 impacte votre connexion internet

46.126.113.90 n'est pas qu'une suite de chiffres anodine posée sur la toile.…

La spécificité de l’identité numérique : un regard informatique

Un identifiant numérique ne disparaît jamais complètement, même après sa suppression apparente.…

Envoyer 100 SMS : astuces efficaces pour une messagerie réussie avec un large public

Aucune campagne de SMS groupés n’échappe à la réglementation sur la protection…

Architecture réseau : tous les types en détail et leurs applications

Les protocoles propriétaires persistent dans certaines architectures, malgré l’omniprésence des standards ouverts.…

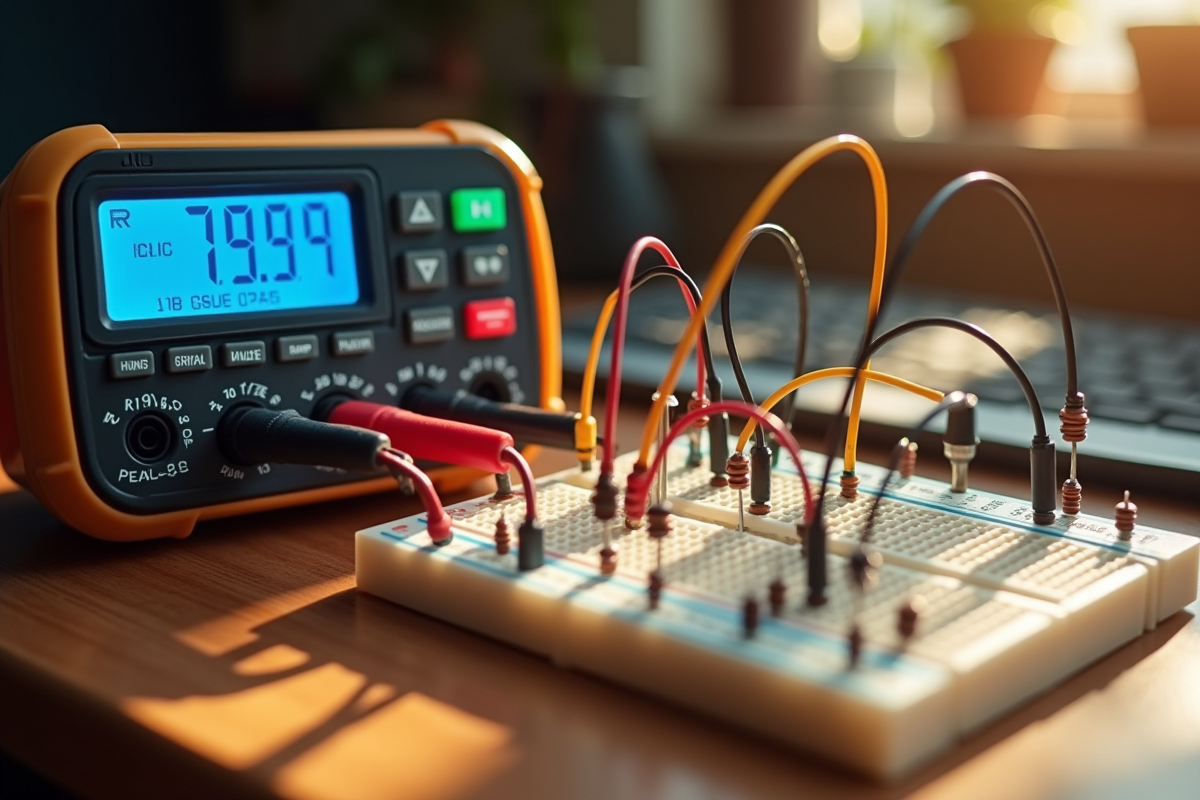

Loi d’Ohm: pourquoi et comment l’utiliser en électricité ?

Un fil, une ampoule, une pile : à première vue, trois objets…

Les fonctionnalités cachées d’AliceMail Zimbra à connaître absolument

AliceMail Zimbra, bien plus qu'un simple service de messagerie électronique, regorge de…

Optimiser l’utilisation de webmail AC Caen pour une gestion efficiente des courriels

La gestion des courriels est fondamentale pour maintenir une communication fluide et…

Identification de l’appelant inconnu : méthodes et astuces pour découvrir son identité

Recevoir un appel d'un numéro inconnu peut susciter une certaine curiosité, voire…

Les solutions efficaces pour une mise en conformité RGPD

Le respect du RGPD est devenu une priorité pour les organisations cherchant…

Inverse de Ctrl Z : tout savoir sur le raccourci Ctrl Y

Que faire lorsque l'on regrette d'avoir annulé une action sur son ordinateur…

Accès gratuit à Google Sheets et conditions d’utilisation

Google Sheets, l'outil de tableur en ligne de Google, a révolutionné la…

Remplissage efficace d’un tableau Google Sheets : méthodes et astuces

Gagner en efficacité sur Google Sheets peut transformer la gestion de données…

Accès à Google Sheets : les étapes pour y parvenir facilement

Accéder à Google Sheets est devenu une compétence essentielle pour de nombreuses…